Dedykowana infrastruktura Microsoft Exchange dla wiodącego dostawcy Contact Center

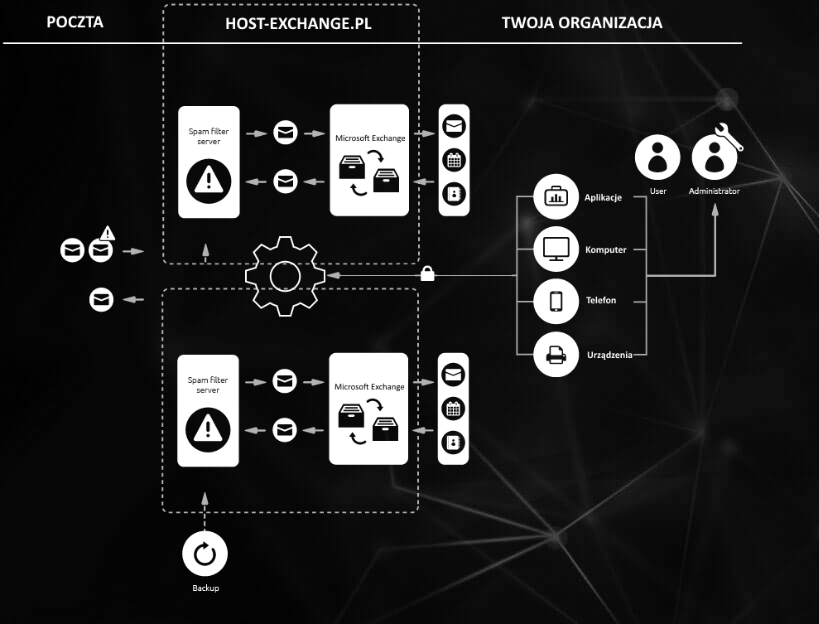

Dostarczamy rozwiązania w zakresie dedykowanej infrastruktury Microsoft Exchange 2019 wraz z Microsoft Active Directory dla wiodącego dostawcy usług Contact Center w Polsce. Obecnie żadna firma na rynku polskim jak i Microsoft Office 365 nie był w stanie spełnić wszystkich wymogów stawianych przez Klienta.

Optymalizacja platformy oraz elastyczność oferowanych narzędzi pozwoliła dostosować platformę do wymogów bezpieczeństwa, wydajności jak i funkcjonalności spełniającej w 100% wszystkie wymagania stawiane przed Nami.